Введение в кибербезопасность

Зачем нужна кибербезопасность для бизнеса?

Кибербезопасность становится критически важной для бизнеса в условиях роста числа и сложности атак. В 2025 году 56% корпораций увеличили бюджет на кибербезопасность на 20–40%.

Малый и средний бизнес нередко оказывается в зоне повышенного риска из‑за ограниченных ресурсов и устаревших практик защиты. Атаки на такие организации чаще приводят к остановке процессов, утечкам данных и репутационным потерям. Инвестиции в информационную безопасность — это не только предотвращение утечек. Это обеспечение устойчивости бизнеса и сохранения доходов.

Защита данных компании

Основные угрозы

Ключевые векторы атак — ransomware (шифровальщики), вредоносные загрузки, целевой фишинг, атаки на цепочки поставок и неправильные конфигурации облака. Это приводит не только к утечкам данных, но и к временной остановке сервисов и финансовым потерям.

Важный контекст для маркетинга: потери от фрода в цифровой рекламе оцениваются в десятки миллиардов долларов в год. Оценки варьируются, но кейсы показывают реальный экономический ущерб рекламным бюджетам.

Методы защиты данных

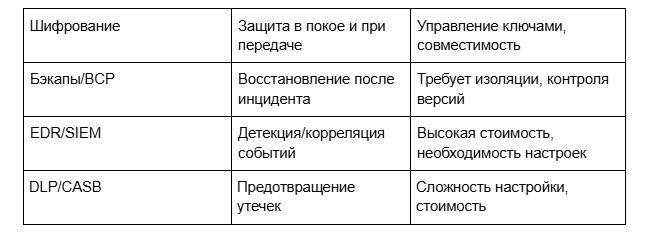

Сравнение основных мер (кратко):

1. Шифрование (AES, TLS) — высокая конфиденциальность; ключевая проблема — безопасное управление ключами и совместимость.

2. Резервные копии и BCP — позволяют восстанавливаться после инцидента; требуется изоляция бэкапов и тестирование восстановления.

3. EDR/AV/SIEM — обнаруживают и помогают реагировать на инциденты; ограничены против новых целевых атак без корреляции и аналитики.

4. DLP/CASB — контролируют утечки данных внутри организации и в облаке; эффективны, но требуют классификации данных и настроек.

Безопасность IT‑инфраструктуры

Практики обеспечения безопасности

Эффективная защита требует системного подхода: инвентаризация активов, сегментация сети (IT/OT), управление уязвимостями, мониторинг и отработка инцидентов. Рекомендуем опираться на NIST CSF (Govern/Identify/Protect/Detect/Respond/Recover) и соответствующие практические документы.

Каждая функция закрывает определённый участок работы. Govern — управление на уровне политик и стратегии. Identify — понимание активов и рисков. Protect — внедрение защитных мер. Detect — обнаружение инцидентов. Respond — реагирование на угрозы. Recover — восстановление после инцидента.

Технологии для защиты

Фаерволы (NGFW), IDS/IPS, SIEM, EDR, управляемые решения (MSSP) — базовый набор. NGFW предоставляют DPI и интеграцию с ML‑аналитикой; IDS/IPS дают детекцию и при необходимости блокировку.

Современные решения работают в связке. SIEM собирает логи со всех источников, EDR отслеживает активность на конечных устройствах, а NGFW фильтрует трафик на периметре. Вместе они создают многослойную защиту.

Оптимизация рекламных расходов

Как кибербезопасность влияет на расходы

Уязвимости и фрод прямо съедают рекламный бюджет. Улучшение контроля доступа в рекламных кабинетах, валидация трафика и UTM‑разметка повышают качество трафика и атрибуции, что сокращает потери.

Проблема: фрод и невалидный трафик приводят к прямым финансовым потерям и искажают метрики эффективности кампаний. Оценки потерь варьируются; отраслевые оценки указывают на многомиллиардные суммы ежегодно. Требуется связать ИБ‑контроли с рекламной аналитикой и бюджетированием.

Как ИБ снижает потери рекламного бюджета — практический чек‑лист

Конкретные меры ИБ повышают качество лидов и точность атрибуции, снижая нецелевой трафик и перерасход бюджета. Ниже — пошаговый план интеграции ИБ в рекламную работу.

1. Проставьте UTM‑метки для всех кампаний и каналов, стандартизируйте структуру UTM → внутренняя аналитика и отчётность станут корректными (реф.: InSales).

2. Пересмотрите модель оплаты: для стабильного контроля качества трафика переход на CPC вместо CPM для ключевых кампаний даёт более прямую зависимость затрат от кликов (реф.: InSales).

3. Пересборка посадочных страниц: направляйте трафик на релевантные лендинги (товарная карточка, форма) для снижения отказов и повышения конверсий.

4. Еженедельные отчёты «Ассоциированные конверсии» и сквозная аналитика — контроль участия каналов в воронке (InSales‑практики).

5. Ужесточение контроля доступов: MFA для всех рекламных кабинетов, ротация токенов API, аудит прав доступа и отчётность по изменениям.

6. Анти‑фрод фильтры и проверка источников трафика: внедрение простого скрипта валидации лидов и интеграция с системами валидации (Clickfraud/индустр. решения).

7. Мониторинг и срез качества лидов: ручная валидация по выборке, оценка CPA по качественным критериям, отчёт «стоимость невалидного лида».

Практический пример внедрения (2–6 недель):

1. Неделя 1: инвентаризация кампаний, настройка UTM‑шаблонов, MFA в рекламных кабинетах.

2. Неделя 2–3: настройка отчётов «Ассоциированные конверсии», настройка антифрод‑фильтров.

3. Неделя 4–6: A/B‑тесты посадочных страниц, пересмотр моделей оплаты, внедрение регулярного аудита доступа.

Полезное руководство по настройке рекламных кампаний: как настроить Яндекс.Директ — поможет разобраться в рекламных стратегиях и оптимизации кампаний.

Риски digital‑маркетинга

Угрозы в digital‑среде — двухстрочная выжимка

Ключевые угрозы: malvertising, фишинг, неправильные облачные настройки, компрометация рекламных кабинетов и поставщиков трафика. Последствия варьируются от утечки данных до прямой потери рекламного бюджета и репутационного ущерба.

Как минимизировать риски digital‑маркетинга

Пошаговая схема:

1. Оценка рисков и реестр (who/what/impact).

2. Анализ вероятности/воздействия, матрица приоритетов.

3. Технические меры: MFA, изоляция окружений, WAF, CSP, контроль скриптов.

4. Процедуры: SLA с подрядчиками, регулярные аудиты, пентесты/сканирования.

5. Культура: обучение сотрудников, верификация подрядчиков, регламенты реагирования.

Реф.: TEAM International — методика digital risk management и практические шаги 2025.

Развитие кибербезопасности в бизнесе

Тенденции и развитие кибербезопасности

В 2024–2025 годах наблюдается массовый переход к автоматизации ИБ, внедрению Zero Trust и активному использованию аналитики/ИИ для обнаружения угроз. Рост регуляторного давления усиливает внимание совета директоров к киберрискам.

Компании всё чаще внедряют решения для непрерывного мониторинга и автоматизированного реагирования на инциденты. Zero Trust — модель, при которой доверие не предоставляется по умолчанию ни одному пользователю или устройству, даже внутри периметра сети. Это снижает риски компрометации.

Оценка рисков в кибербезопасности

Методы оценки рисков — двухстрочная выжимка

Комбинируйте NIST SP 800‑30 (методика оценки) и NIST CSF 2.0 (профили зрелости) для построения риск‑ориентированного бюджетирования. Используйте квантитативные оценки там, где есть данные, и полу‑количественные для ранжирования остальных рисков.

Рекомендация: для обоснования бюджета применяйте CBA и интегрируйте GL‑модель (Gordon‑Loeb) для поиска оптимального уровня инвестиций по активам.

Внедрение систем безопасности

Пошаговая инструкция по внедрению — краткая дорожная карта

Реализацию по NIST CSF можно разбить на 6 этапов, которые при правильной приоритизации и внешней поддержке можно пройти в 2–12 месяцев в зависимости от масштаба.

6 шагов (с ориентировочными сроками для SMB):

1. Prioritize & Scope (1–2 недели) — определить охват и цели.

2. Current Profile & Asset Inventory (2–4 недели) — собрать инвентаризацию активов.

3. Risk Assessment & Gap Analysis (2–4 недели) — составить реестр рисков.

4. Roadmap & POA&M (1–2 недели) — составить план действий и бюджет.

5. Implement Controls (2–6 месяцев) — внедрять MFA, EDR, резервное копирование, WAF и пр.

6. Test/Monitor/Improve — непрерывный цикл: пентесты, киберучения, обновления.

Минимум защиты за 30 дней (быстрый старт):

1. День 0–7: инвентаризация критичных активов, ввод MFA, аудит доступов.

2. День 8–14: резервное копирование, настройка логирования и базового EDR.

3. День 15–21: настройка правил защиты рекламных кабинетов, UTM‑политика.

4. День 22–30: базовый план инцидент‑реакции, тест восстановления бэкапов, обучение персонала.

Управление информационной безопасностью

Роли, SLA и взаимодействие IT × ИБ

Для эффективной реализации необходимы SLA между IT и ИБ с чёткими целями (RTO/RPO, сроки патчей, приоритет задач). На практике только часть компаний формализует SLA — следствием являются задержки в устранении уязвимостей.

Рекомендации по SLA:

1. Определите KPI: MTTD, MTTR, % закрытых критических уязвимостей в 30 дней, SLA‑время для рестарта сервисов.

2. Формулировка SLA (пример): «IT обязуется устранить критическую уязвимость (CVSS ≥9) в течение 72 часов с момента передачи в работу; ИБ обеспечивает приоритизацию и проверку исправлений».

3. Включите отчётность и эскалации в случае несоблюдения KPI.

Инструменты для защиты данных

Краткая сводка инструментов и оценка по затратам

1. Шифрование (низкая–средняя стоимость внедрения, зависит от HSM/PKI).

2. DLP/CASB (средняя–высокая стоимость, но высокая эффективность по утечкам).

3. SIEM/EDR/MDR (высокая стоимость владения, критичны для обнаружения и реагирования).

Выбор инструмента должен быть основан на бизнес‑ценности защищаемых активов и расчёте ROI/ROSI.

Обучение сотрудников кибербезопасности

Рекомендации по обучению — двухстрочная выжимка

Короткие регулярные модули, симуляции фишинга и упражнения по реагированию повышают готовность персонала и снижают долю инцидентов, связанных с человеческим фактором.

Лучшие практики:

1. Микрообучение (5–10 минут) регулярно; симуляции фишинга.

2. Ролевое обучение, закреплённое тестированием.

3. Маппинг ролей и навыков по NICE Framework (NIST).

4. Метрики: % прошедших тест, снижение кликов по фишинг‑письмам, доля успешных тренировок.

Снижение рисков кибератак

Методы и подходы

Используйте NIST CSF 2.0 и RMF (7 шагов) как основу, комбинируя автоматизацию, управление уязвимостями, пентесты и киберучения. Контроль третьих лиц и контрактные требования к безопасности поставщиков — обязательная практика.

Регулярные пентесты помогают выявить уязвимости до того, как их обнаружат злоумышленники. Автоматизированные сканеры ускоряют процесс, но не заменяют ручной анализ. Киберучения готовят команду к реальным инцидентам.

Инвестиции в кибербезопасность и ROI

Анализ инвестиций — выжимка

ROSI = (Избежанные потери − Инвестиции) / Инвестиции. Примеры в отрасли показывают высокую экономическую отдачу от базовых мер (фаервол, EDR, резервное копирование). Gordon‑Loeb предлагает не тратить более ~37% ожидаемых потерь на защиту одного актива как ориентир.

Эффективность систем безопасности

Ключевые метрики

Рекомендуемый набор KPI/KRI: число инцидентов, MTTD (Mean Time To Detect), MTTR (Mean Time To Recover), % закрытых критических уязвимостей в SLA, % успешных тренингов по фишингу, финансовый ущерб за инцидент.

Метрики помогают отслеживать прогресс и обосновывать инвестиции перед руководством. MTTD показывает, как быстро команда обнаруживает инциденты. MTTR — как быстро восстанавливается работа после атаки.

Ситуации с кибератаками — примеры и уроки

Кейсы и разборы

Реальные кейсы показывают, как цепочки поставок и компрометация сторонних библиотек приводят к массовым инцидентам. Пример: инцидент с polyfill.io привёл к компрометации большого числа сайтов через цепочку поставок. Уроки: проверка сторонних библиотек, мониторинг integrity и быстрый откат.

Компании, которые регулярно аудируют сторонние библиотеки и используют инструменты для проверки целостности кода, снижают риски компрометации. Быстрый откат к предыдущей версии библиотеки может предотвратить массовые последствия.

Пошаговый чек‑лист: первые 30 дней (минимум)

1. Инвентаризация критичных активов и данных.

2. Внедрение MFA для всех админских аккаунтов (включая рекламные кабинеты).

3. Настройка резервного копирования и тестового восстановления.

4. Базовый EDR + логирование.

5. Настройка UTM‑меток и отчётов «Ассоциированные конверсии».

6. Проведение фишинг‑теста и краткого обучения сотрудников.

7. Создание реестра рисков и POA&M (Plan of Action and Milestones).

FAQ (частые вопросы)

1. Как быстро снизить потери рекламного бюджета от фрода?

Внедрите UTM‑метки, MFA в рекламных кабинетах, антифрод‑фильтры и еженедельные отчёты по ассоциированным конверсиям.

2. Сколько нужно тратить на ИБ малому бизнесу?

Ориентир: 4–7% IT‑бюджета для SMB, но точная цифра зависит от стоимости активов и оценки риска (Mastercard/Cyber Centre ориентиры).

3. Какие метрики показывать топ‑менеджменту?

MTTD, MTTR, % закрытых критических уязвимостей, стоимость потенциального инцидента (ALE).

4. Нужен ли MSSP для малого бизнеса?

Часто да: MSSP обеспечивает 24/7 мониторинг и снижает нагрузку на внутренний штат.

5. Как формализовать SLA между IT и ИБ?

Укажите KPI (время патча, время закрытия критичных уязвимостей), эскалации и ответственность сторон.

6. Что делать, если рекламный кабинет был скомпрометирован?

Немедленная смена паролей/токенов, аудит изменений, остановка кампаний при подозрении на фрод, уведомление платёжных/рекламных платформ.

Внедрение рекомендаций — краткая инструкция для владельца бизнеса

1. Проведите быстрый аудит (1–2 недели): инвентаризация, MFA, резервные копии.

2. Настройте сквозную аналитику рекламы и UTM‑контроль (параллельно с ИБ‑мерами).

3. Оцените риски количественно для ключевых активов; используйте результаты для аргументации бюджета (CBA/GL‑модель).

4. Внедрите минимум защиты за 30 дней (чек‑лист выше).

5. Установите KPI и SLA между IT и ИБ; ежемесячно отчитывайтесь топ‑менеджменту.