Статей:

429

Важность профессионального подхода к оценке защищенности объектов КИИ

Важность профессионального подхода к оценке защищенности объектов КИИ

Разбор DDoS-атак SYN Flood, SYN-ACK Flood и ACK Flood: риски для бизнеса и стратегии защиты

Разбор технологии L4-атак: SYN, SYN-ACK, ACK-флуды против TCP-рукопожатия. Почему сервер держит полуоткрытые соединения? Как работают reflection-атаки через SYN-ACK? И почему BGP Anycast + центры очистки — единственная масштабируемая защита.

Учет рабочего времени сотрудников: современные подходы к повышению производительности и безопасности труда

Все, что нужно знать про учет рабочего времени сотрудников в плане ведения бизнеса.

Шифрование данных на сервере виртуализации: как не угробить производительность

Шифрование данных на сервере виртуализации: как не угробить производительность

Защита от несанкционированного доступа к ПК: новый уровень безопасности с аппаратно-программным модулем

Обзор особенностей защиты от несанкционированного доступа к ПК.

DDoS-атаки уровня L7: что это и почему они опасны

DDoS-атаки уровня L7: что это и почему они опасны

VPN или корпоративный портал: что выбрать для удалённой работы в 2026 году

Что надёжнее и удобнее для удалённой работы в Беларуси: VPN или корпоративный портал? Узнайте, как выбрать оптимальное решение для IT-бизнеса с точки зрения безопасности, управления и затрат.

Кибербезопасность и эффективность: защита данных и оптимизация рекламного бюджета в новом году

Кибербезопасность и ROI: как грамотно инвестировать в защиту и рекламу. Узнайте обновления в 2026 году.

Особенности обеспечения безопасности персональных данных

Обзор особенностей обеспечения безопасности персональных данных.

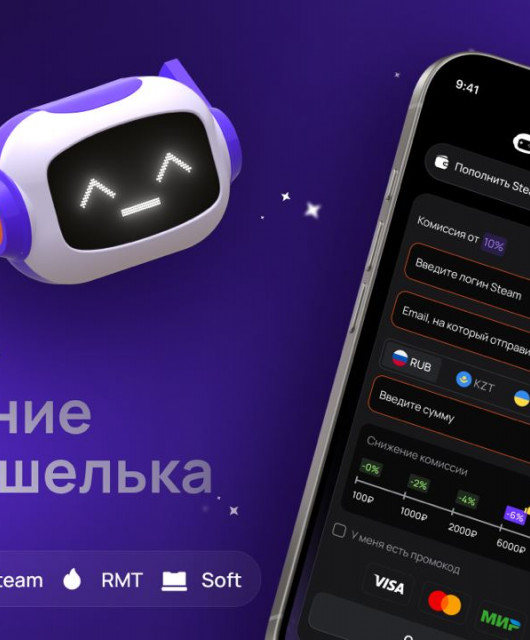

Как безопасно пополнить Steam с помощью Dessly и защитить свой аккаунт

Как быстро пополнить счет игровой платформы с минимальной комиссией и без лишних проблем