Вопрос "VPN или корпоративный портал" становится актуальным только тогда, когда перед компанией стоит задача организовать управляемый, безопасный и эффективный доступ сотрудников к внутренним ИТ-ресурсам при удалённой или гибридной модели работы. Этот выбор имеет смысл не в любой ситуации. Он возникает на грани между инфраструктурой и бизнес-процессами: когда нужно не просто «подключиться к офису», а выстроить среду продуктивной удалённой работы.

Три типовых кейса, когда выбор между VPN и корпоративным порталом становится предметом обсуждения:

· Финансовый отдел и бухгалтерия (1С в локальной сети): ситуация, где удалённая команда из 20–30 пользователей регулярно подключается к серверу с установленной 1С. Важно обеспечить доступ к базе, но не ко всей внутренней сети компании.

· Креативные команды с тяжёлыми файлами: дизайнеры и видеооператоры ежедневно работают с TIF или ProRes-файлами объемом 10+ ГБ. Доступ к файловому серверу — ключевой вопрос, но при этом нужна высокая скорость и надёжность канала.

· Отдел продаж в полевой работе: сотрудники используют CRM, корпоративные документы и коммуникации в облаке. Им важно иметь постоянный мобильный доступ «без танцев с бубнами». Производительность важнее доступа к конкретным серверам.

Ключевая тонкость — кто принимает решение и на основе каких аргументов. Часто ИТ-служба руководствуется критериями безопасности и поддержки, в то время как бизнес-руководители — удобством и скоростью запуска. Именно по этой причине решения формируются на разрыве между ИТ-практикой и бизнес-контекстом. Наша цель — синхронизировать их.

Если в штате нет специалистов, которые смогут безопасно настроить туннели, доступы, сертификаты и контроль устройств, проще опираться на внешнюю поддержку и регламенты эксплуатации. В этом случае уместно рассмотреть профильные услуги системного администратора: https://conceptsystems.by/uslugi/uslugi-sistemnogo-administratora/.

Ключевые различия: не путайте каналы, инфраструктуру и интерфейс

VPN и корпоративные порталы — это инструменты с принципиально разной архитектурой. Путая их уровни работы, компании совершают стратегические ошибки при построении удалённого взаимодействия.

VPN (Virtual Private Network) представляет собой технологию шифрованного туннелирования между удалённым компьютером пользователя и корпоративной сетью. Он предоставляет удалённому устройству доступ ко всем ресурсам внутреннего сегмента, как если бы оно находилось физически в офисе.

Корпоративный портал, напротив, — это интерфейс доступа к конкретным бизнес-приложениям (CRM, документооборот, отчётность, рабочие столы и т.д.), обычно разрабатываемый или настраиваемый внутри облачной среды или VDI-решений вроде Microsoft Azure Virtual Desktop.

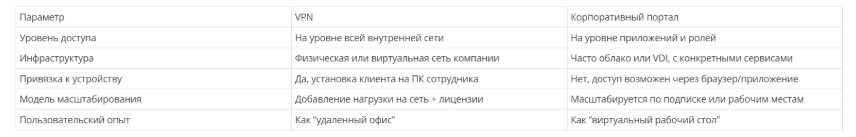

Сравним ключевые различия:

Повседневная работа пользователей в каждой модели выглядит по-разному:

· Через VPN: сотрудник запускает клиент, соединяется с сетью, открывает 1С через RDP или подключается к файловому серверу вручную.

· Через портал: входит в веб-интерфейс, где все нужные инструменты и папки уже интегрированы (например, SAP, Bitrix24, Outlook, SharePoint), и запускаются «в один клик» c учётом роли пользователя.

Таким образом, портал работает как единая точка входа в экосистему, тогда как VPN — как допуск к машинному залу. Это принципиальное отличие диктует всё: от безопасности до стоимости поддержки.

Безопасность: VPN ≠ «гарантировано безопасный», портал ≠ «облако с ключом»

В сфере информационной безопасности до сих пор сохраняется миф: VPN — это бронежилет, а портал — слабое облако. На практике же именно VPN, при неправильной настройке или компрометации конечного устройства, становится источником уязвимости.

Типовая проблема: ноутбук сотрудника заражён вредоносным ПО. После подключения по VPN он получает доступ ко всей внутренней сети — включая базы данных, файловые хранилища, серверы с конфиденциальной информацией. Фактически, компрометированное устройство становится троянским конём внутри периметра.

С корпоративным порталом риски иного рода. Большинство решений (например, Microsoft 365, Citrix, VDI) работают в модели, где доступ даётся к отдельным компонентам — приложениям, файлам, API. Даже при компрометации сессии наблюдаются:

· ограниченный доступ (отсутствует “блокчейн ко всему”) — то есть урон локализован,

· централизованная политика паролей и двухфакторной аутентификации,

· журнал действий пользователя — видно, кто и каким файлом пользутся,

· ограничение по IP, региону, времени суток, уровню устройства и т.д.

Вопрос об уволенном сотруднике показывает практическую сторону. В VPN-сценарии админ должен:

1. удалить VPN-доступ,

2. удалить учётную запись,

3. выверить, к каким серверам и сервисам был доступ,

4. проверить, не осталась ли сессия активной или открытые ключи,

5. убедиться, что устройство не продолжает обращаться в сеть.

В корпоративном портале сценарий может занять до 5 минут: отключается профиль в системе, блокируется доступ по логину, терминируются сессии, и, если используется Microsoft Azure AD — учетная запись сразу блокируется во всей экосистеме (Outlook, Teams, OneDrive, SharePoint и т.д.).

Итог: VPN защищает канал, но не сам сервер. Тогда как корпоративный портал формирует политику «нулевого доверия» и контролирует поведение на уровне приложений и данных.

Скорость, производительность и UX при удалённой работе

Реальная производительность при удалённой работе зависит не только от скорости интернета, но и от архитектуры доступа. В 2026 году технологии улучшили каналы и алгоритмы сжатия, но фундаментальная разница между VPN и корпоративным порталом осталась.

VPN-соединение идёт через шифрованный туннель. Когда несколько десятков или сотен сотрудников работают одновременно, качество связи начинает страдать. Особенно это ощущается при:

· работе в тяжёлых приложениях (1С, AutoCAD, ERP),

· разгоне RDP-подключений через одно узкое "горлышко",

· удалённой передаче больших файлов (>2 ГБ) через свои серверы.

.jpg)

Корпоративный портал зачастую построен на модели VDI или SaaS, где ресурсоёмкие задачи выполняются на стороне облака, а клиент получает интерфейс — будто в браузере транслируется «рабочее место». Это снижает требование к скорости канала, повышает плавность работы и дает единый UX-подход.

Настоящий пример 2026 года: сотрудник подключается из деревни с LTE-модемом и жалуется IT на “лаг”. С VPN и запуском 1С через RDP он получает ощутимые задержки. Варианты решения:

1. Увеличить полосу канала (не всегда возможно)

2. Настроить QoS (влияет на всех)

3. Перейти на VDI через корпоративный портал — вся обработка идёт в облаке, а сотрудник получает отзывчивый интерфейс даже на 5 Мбит/с.

Важно: пользовательский опыт влияет на лояльность, производительность и снижение числа инцидентов в службу поддержки. VPN требует от сотрудников “техничности”: нужно знать, где что находится, как подключаться, кого звать. Портал избавляет от этого.

Стоимость: прямая, косвенная и “через полгода”

Финансовый аспект — одна из главных причин, почему компании выбирают VPN или корпоративный портал. Однако сравнение «по прайсу» не работает: настоящая стоимость складывается из внедрения, поддержки, времени сотрудников, уровня SLA и масштабируемости.

VPN чаще кажется «дешевле»: не требуется разработка интерфейса, множество решений — бесплатные или условно-бесплатные (OpenVPN, WireGuard и др.). Но в расчёт часто не берутся:

· стоимость внедрения и настройки (от 20 часов работы админа и выше),

· поддержка инфраструктуры (серверы, сертификаты, лицензии),

· расход времени на обучение сотрудников и ответы на типовые инциденты,

· расходы на безопасность (антивирусы, сегментация сети, аудит),

· масштабирование — каждый новый сотрудник требует настройки и контроля.

Корпоративные порталы бывают разными по ценообразованию, например:

· Собственная разработка — инвестиции от $15 000+, длительное внедрение, но кастомизация под бизнес-процессы.

· SaaS-платформа (Microsoft 365, Google Workspace, Zoho) — подписка от $7 до $35 за пользователя в месяц, часто включена в действующие бюджеты.

· VDI-решение (Azure Virtual Desktop, Citrix, VMware Horizon) — оплата за использование ресурсов и лицензионную модель.

Сопровождение корпоративного портала чаще централизовано: обновления, резервное копирование, отказоустойчивость — всё включено в сервис. При этом обращений в техническую поддержку заметно меньше: пользователи работают в привычной среде, не «лечат VPN» и не задают вопросов, какие порты открыть в роутере.

На этапе масштабирования (например, рост команды на 50 сотрудников):

· VPN потребует перерасчета лицензий, увеличения производительности сервера, возможно — смены архитектуры,

· портал масштабируется автоматически (в рамках тарифа или конфигурации подписки), даже с учетом мобильной работы или смены устройств.

В результате то, что кажется дешевле «на старте» — становится дороже при эксплуатации. Как минимум, измеряемо во времени рабочих часов ИТ-команды. А рабочие часы — тоже деньги.

Гибридная модель (портал как основной интерфейс + VPN для “тяжёлых” сценариев) особенно хорошо работает, когда сеть изначально спроектирована с учётом сегментации, политик доступа и удалённых точек. В таком случае полезно опираться на практику проектирования и сопровождения корпоративной сети: https://conceptsystems.by/uslugi/sozdanie-i-administrirovanie-korporativnyh-setej/.

Как выбрать: 5 критериев, чтобы не ошибиться

Чтобы принять обоснованное решение между VPN и корпоративным порталом, стоит использовать набор критериев, отражающих ИТ- и бизнес-аспекты одновременно. Ниже — чек-лист, проверенный на реальных кейсах ИТ-аутсорсингов.

Типовая нагрузка

Какую работу выполняют пользователи?

· Если это редактирование документов, работа с браузерными CRM, переписка — лучше подойдёт корпоративный портал.

· Если это прямой доступ к приложениям внутри сети (например, 1С в помещённой конфигурации) — VPN или VDI окажется предпочтительнее.

Объём и тип передаваемых данных

Гигантские графические файлы, проекты AutoCAD или 300 МБ таблиц Excel требуют либо высокой полосы канала через VPN, либо использования облачных хранилищ с передачей на уровне блока. Видеопродакшену без VDI — тяжело.

Необходимость мобильного доступа

Пользователи работают с планшета, телефона или из разных сетей? Корпоративный портал с адаптивным интерфейсом и SSO (Single Sign-On) выигрывает. VPN-клиенты не дружат с iOS/Android без отдельной танцевальной подготовки.

Зрелость ИТ-команды

Если в штате нет специалистов по маршрутизации, сертификатам и безопасному развёртыванию VPN — надёжнее использовать portal-based подход с поддержкой провайдера.

Необходимые интеграции

Нужны ли BI-инструменты, синхронизация с ERP, почта, календари, сервисы поставщиков? Портал даст единую среду. VPN — нет. Он даст простой канал, но не интеграцию систем.

Часто наилучший результат даёт комбинация:

· VDI или портал — для офисных и мобильных пользователей с доступом к конкретным сервисам (CRM, договоры, чаты);

· VPN — для “тяжёлых” юзкейсов и доступа к файловым серверам, системам администрирования или оборудования.

Важно учитывать не только желания, но и зрелость инфраструктуры. Если компания уже выстроила отказоустойчивую VPN-систему, имеет продвинутую систему ротации ключей, централизованный аудит и сегментацию — есть смысл доразвивать эту схему. Но если инфраструктура сформировалась стихийно, имеет ограничения масштабируемости и постоянно "трещит", — перенос точек доступа на портал даст прирост качества и гибкости.

“Всё в облако” — красивый лозунг, но на практике: медленный интернет, ограничения законодательства (например, хранение бухгалтерской информации в Беларуси), legacy-системы — все эти факторы делают «только портал» не универсальным решением. Здесь гибрид — не компромисс, а стратегия.

Тренды 2026: как меняются подходы к удалённой инфраструктуре

Удалённая работа в 2026 году — это уже не “экстренное решение пандемии”, а стабильный фреймворк. Меняются парадигмы построения инфраструктуры, и многие привычные инструменты «предыдущей эпохи» отживают своё.

Zero Trust Architecture (ZTA) становится стандартом. В этой модели не доверяется ни пользователю, ни устройству «по умолчанию» — важен контекст: кто, откуда, зачем и как обращается к данным. VPN, с его открытием доступа ко всей сети, противоречит этой логике.

Новые решения, например Microsoft Entra, Zscaler ZPA или Palo Alto Prisma Access, позволяют отказаться от традиционного периметрального подхода. Они предоставляют удалённый доступ на уровне приложения — не нуждаясь в прокладывании VPN-туннелей.

Появляется всё больше решений, имитирующих корпоративный портал, но работающих локально:

· на базе Kubernetes,

· в виде контейнеризированных приложений,

· внутри VDI или через web-frame delivery (PWA-наблюдаемые приложения).

SASE (Secure Access Service Edge) наращивает популярность. Эти решения объединяют безопасность и производительность через комбинацию компонентов: SD-WAN, ZTA, CASB, DLP, SWG. Фактически, это “VPN next-gen” — только с возможностью фильтрации, политик, инвентаризации и аналитики.

Такое движение указывает, что IT-директору компании всё реже важно “как добраться в офис”. Гораздо важнее: кого пустили, к чему и как контролируется процесс.

Вывод: есть ли универсальное решение и стоит ли «переходить»?

Если поставить целью найти универсальное решение для всех организаций, то ответ — отрицательный. Выбор между VPN и корпоративным порталом не имеет одного правильного варианта. Он зависит от структуры бизнеса, зрелости ИТ, характера задач и готовности компании меняться.

Оставаться на VPN — комфортно и оправдано в случаях:

· инфраструктура уже настроена, оттестирована и документирована,

· доступ нужен к конкретным внутренним ресурсам (например, файловым серверам в ЛВС),

· ИТ-команда способна обеспечить регулярное обострение безопасности, обновления, контроль ролей и сегментацию,

· пользователи работают с постоянных офисных/домашних компьютеров.

Переход к корпоративному порталу даст ощутимую разницу, если:

· сотрудники регулярно подключаются с мобильных устройств или из разных локаций,

· требуется высокочастотный доступ к нескольким SaaS-приложениям,

· в инфраструктуре критичны вопросы журналирования, контроля контента, интеграции с корпоративной политикой доступа,

· важен UX и скорость реакции ИТ на запросы.

Многие организации приходят к гибридной модели как к единственно жизнеспособной схеме:

· VPN — для доступа ИТ-специалистов, системных администраторов и пользователей со специфичными задачами (архивы, серверы, 1С),

· портал — основной интерфейс рядовых сотрудников, особенно в отделах продаж, маркетинга, документооборота и сервисных подразделениях.

Такой подход позволяет нивелировать слабые места обоих решений. Например: даже если VPN упал — рабочее место в портале продолжит функционировать, сотрудники продолжат доступ к Microsoft Teams, Planner или CRM до восстановления основного канала.

Кроме того, нужно понимать: выбор — это не бинарное решение, а платформенная стратегия. Компании, рассматривающие переезд на удалённую/гибридную инфраструктуру в Беларуси, в 2026 году должны планировать сразу:

· архитектуру доступа с учётом роста и новых регуляторных требований,

· модель идентификации пользователей,

· способ хранения и резервирования данных,

· уровень SLA (внутренний или от провайдера),

· поддерживаемость решения — особенно в контексте региональных ограничений и импортозамещения.

Решение о переходе — не должно быть реакцией на инцидент. Лучше всего оно принимается на стыке бизнес-анализа, аудита ИТ-систем и оценки готовности компании к изменениям в управлении доступом.

Резюмируя: VPN и корпоративный портал — это не конкуренты, а два разных слоя. Первый работает на уровне транспорта, второй — на уровне приложения. И если строить удалённую работу всерьёз, именно комбинация и грамотная сегментация зон доступа останется самой жизнеспособной стратегией.