Декабрь, 1989. Джозеф Л. Попп, американский биолог из Гарварда, входит в свое местное почтовое отделение с огромной стопкой конвертов с печатью “PC Cyborg Corporation”, которые он намеревается отправить членам прошедшей глобальной конференции по СПИДу, организованной Всемирной организацией здравоохранения (ВОЗ). Он тщательно раскладывает каждый конверт в свой слот в секции «Исходящие». Закончив, Попп выходит из почтового отделения, даже не подозревая, что он только что запустил одну из самых прибыльных активностей в сфере кибер-преступлений: ransomware.

На другом континенте, женщина, научный сотрудник ВОЗ, открывает один из конвертов Поппа. Внутри флоппи-диск размером на 5¼ дюйма с исследовательскими материалами по СПИДу и инструкциями по проведению исследовательского опроса по оценке рисков заражения СПИДом. Обрадовавшись, она вставляет диск в дисковод своего компьютера в надежде увидеть передовые исследования о вирусе, который в настоящий момент преследует весь мир. Вместо этого она получает компьютерный вирус.

На дисплее компьютера она читает: “Перезагрузите Ваш компьютер сейчас”. Она перезагружает свой ПК. Ничего. Внезапно компьютер требует: “Включите ваш принтер”. Принтер начинает печатать и постепенно из него выходит лист бумаги, на котором в итоге написано требование заплатить выкуп в размере 189 долларов США в качестве «лицензионного сбора» в обмен на ключ расшифровки. Деньги должны быть отправлены в почтовый ящик в Панаме. Если деньги не будут отправлены, то данные по многолетним исследованиям, хранящиеся на компьютере, будут удалены.

Джозеф Попп отправил 20 000 таких конвертов в 90 стран мира, пока ФБР не задержало его в доме его родителей в Огайо. В результате его действий произошли страшные инциденты: у некоторых исследователей превентивно были удалены огромные объемы научных данных, наработанных на протяжении многих лет, хотя простенький вымогатель Попп позже был легко побежден компьютерными специалистами. По сообщениям, одна итальянская организация по борьбе со СПИДом потеряла данные за 10 лет работы.

История Поппа – это первая атака ransomware, и она показывает, как кибер-преступники зарабатывают на наших надеждах и страхах. Вредоносная программа гарвардского биолога мало напоминает сегодняшние образцы. Всего за три десятилетия ransomware прошло путь от почтовых пакетов до самораспаковывающихся вирусных монстров, способных заражать сотни тысяч компьютеров во всем мире.

Сегодня число атак с использованием ransomware постоянно растет. Недавнее исследование Verizon показало, что рост числа таких атак в 2017 году составил 50%. Ransomware очень популярны среди кибер-преступников, потому что они являются наиболее прибыльными вредоносными программами среди существующих в наши дни угроз.

Ransomware работают также, как и вымогатели-шантажисты в реальной жизни. Кто-то крадет ваши данные и требует выкупа. Существует два основных типа ransomware: шифровальщики и блокираторы экрана.

Шифровальщики заражают ваши устройства и превращают ваши данные в нечитаемую тарабарщину типа $&@%#*. Блокираторы экрана запрещают доступ к вашему компьютеру, перехватив управление операционной системой. Т.е. они запрещают доступ к вашим данным, но не шифруют их.

Если вы знаете, с каким типом ransomware вы имеете дело, то у вас больше шансов сохранить свои деньги.

Блокираторы экрана

Ransomware работает по одной простой причине – он атакует наши эмоции. Слишком ощутим страх потерять свои семейные фотографии или тот роман, над которым работали очень долго. Страх – это именно то, что дает силу кибер-ворам, чтобы манипулировать нами. Вот некоторые распространенные аферы с использованием шифровальщиков и блокираторов экрана.

Афера с Metropolitan Police (столичная полиция)

Когда вы прокручиваете вашу ленту в Facebook, из ниоткуда появляется всплывающее окно. В нем показывается сообщение с официальным гербом и символикой полиции рядом со словами “METROPOLITAN POLICE” (полиция), которые написаны крупными буквами – все выглядит так, чтобы вы прочувствовали всю серьезность данного сообщения. А ниже в сообщении идет такое обращение: “Вы обвиняетесь в просмотре/хранении и/или распространении запрещенной порнографии (детская порнография/зоофилия/изнасилования и т.д.)”.

После небольшой паузы, когда вы начинаете думать, что означает «и т.д.», ваш позвоночник сворачивается на 50 градусов, образуя узел в районе живота. Вы начинаете поспешно просматривать историю в вашем браузере, чтобы увидеть, какие веб-сайты вы недавно посещали.

Вы не согласны с этим обвинением, вы маневрируете курсором, чтобы закрыть окно, но ничего не происходит. Ваш компьютер заблокирован, и единственный способ разблокировать его – это заплатить «штраф 300 долларов» за ваши предполагаемые цифровые ошибки. И вот внезапно появляется всплывающее окно. На экране своего ноутбука теперь вы видите ваше собственное лицо, смотрящее на вас. Вы в шоке. Кто-то взломал вашу веб-камеру и шпионит за вами. Добро пожаловать в атаку вымогателей Metropolitan Police.

Как это произошло? Многие типы ransomware заражают системы через фишинговые электронные письма. Хакеры используют ложные обвинения, угрозу лишения свободы, чтобы заставить жертву заплатить выкуп. Многие инфекции приходят из фишинговых электронных писем, которые обманывают пользователей, чтобы они посетили вредоносные веб-сайты или скачали зараженные вложения.

Следует ли вам собирать вещи перед отправкой в тюрьму? Конечно, нет. Атака Metropolitan Police – это афера, и она не угрожает напрямую вашим данным через их шифрование. Единственная вредоносная программа, которая у вас имеется на вашем компьютере, - это скрипт, запущенный во всплывающем окне и получивший доступ к вашему компьютеру. Тем не менее, вымогатели очень эффективны в плане запугивания людей – чаще всего этого достаточно, чтобы они заплатили «штраф». Никогда не платите выкуп. Вместо этого скачайте антивирусную программу для удаления таких угроз.

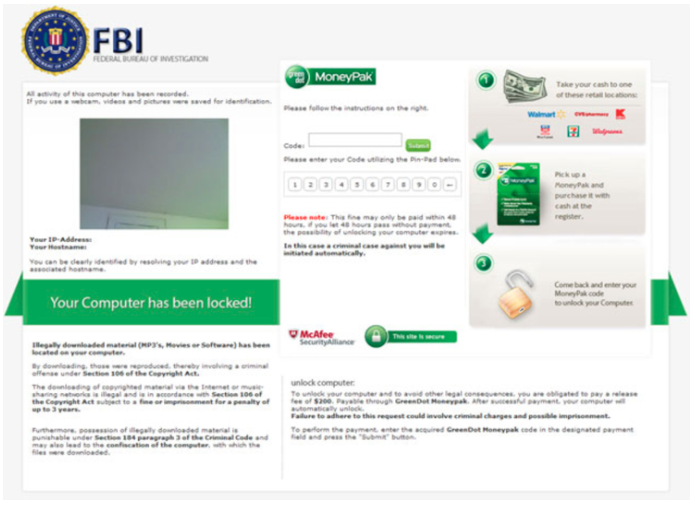

Афера FBI MoneyPak

Мошенническая афера FBI MoneyPak – это вариация на тему атаки Metropolitan Police, которая использует такой же тип запугивания. Всплывающее окно выглядит как официальное уведомление ФБР США, предупреждающее пользователя о том, что он нарушил законодательство о защите авторских прав, незаконно скачав файлы MP3, фильмы, ПО. Хотя FBI MoneyPak не взламывает вашу веб-камеру, он также старается напугать вас, утверждая, что ФБР вычислило вас по вашему IP-адресу.

Кибер-воры требуют заплатить выкуп через сервис онлайн-кошельков MoneyPak- - это аналог таких систем как PayPal или Serve. Хакеры могут также потребовать предоплаченную дебетовую карту. Повторим снова: атака MoneyPak – это афера, незаконная атака вымогателя, который угрожает вашим данным.

Защитите себя от этих типов афер, включив автоматические обновления для вашей операционной системы.

Шифровальщики

Недавние исследования в области информационной безопасности показали, что в наши дни шифровальщики являются самой эффективной формой вымогателей. Хакеры разрабатывают все более сложные формы шифровальщиков, которые не только все сложнее обнаруживать, но они способны воспроизводить себя. В отличие от простых блокираторов экрана, шифровальщики реально угрожают вашим данным.

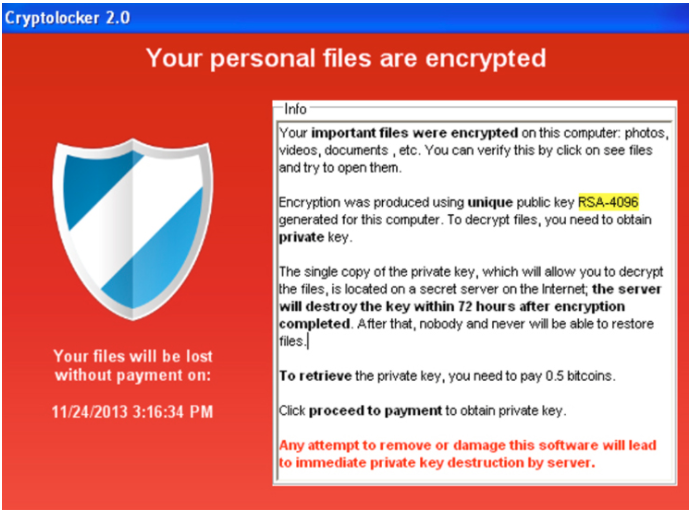

CryptoLocker

Вдохновленные аферами типа Metropolitan Police, хакеры стали разрабатывать угрожающие данным вымогатели типа CryptoLocker, которые взламывают документы пользователей и дают жертве, например, 72 часа на оплату выкупа. Чтобы придать данной ситуации еще больше драматизма, в комплекте с CryptoLocker включаются часы, которые начинают обратный отсчет времени.

Инфекции типа CrytoLocker поступают из электронной почты в виде писем, содержащих ZIP-файлы и пароли для их открытия. Когда вы открываете письмо и вводите пароль, в вашу систему внедряется троян, который начинает шифровать данные на вашем жестком диске. Затем хакер создает закрытый ключ, который становится единственным шансом для расшифровки ваших данных. Если вы не заплатите выкуп, ключ будет уничтожен и данные навсегда останутся в зашифрованном виде.

Держите ваши данные подальше от рук хакеров, лишая их власти над вашими файлами. Имейте актуальные резервные копии ваших файлов и храните их на автономном диске или в облаке.

Атаки WannaCry

12 мая 2017 года, предположительно, КНДР запустила мощную атаку шифровальщика, который распространился по всему миру. Атаки WannaCry в 2017 году стали самой широко распространенной и разрушительной атакой вымогателей на сегодняшний день, заразив более 230 000 компьютеров в 150 странах. Хакеры требовали с каждой жертвы выкуп в размере 300 долларов США, будучи нацеленными на малые предприятия, организации и физические лица.

Вымогателя WannaCry опасаются многие за его способность к самовоспроизведению. WannaCry не требует от вас открытия письма или скачивания файла с веб-сайта. Он воспроизводится через червя, отправляя копии самого себя через Интернет.

WannaCry проникает через уязвимости в вашей операционной системе и перехывает контроль над вашим компьютером, шифруя ваши данные и требуя выкуп. Подобно большинству вымогателей, уничтожающих данные, со временем пользователи обнаруживают, что они инфицированы, но к тому времени уже становится слишком поздно.

Ransomware стали значительно более сложными и разрушительными с того момента, когда Джозеф Попп отправил свои зараженные дискеты. Аналоговые способы доставки уступили дорогу более автономным формам, т.к. кибер-воры смешивают и подбирают требуемые характеристики вредоносных программ для создания новых образцов. В июне 2017 года эксперты по информационной безопасности обнаружили новую форму вымогателя под названием Petya, которые включал в себя функции одновременно блокиратора экрана и шифровальщика. Если вы обеспокоены вымогателями, то защитить себя довольно просто. Следуйте советам, как избежать ransomware, и инвестируйте в комплексную антивирусную защиту.