Смурф-атака (Smurf attack) - это распределенная атака типа «отказ в обслуживании» (DDoS), при которой злоумышленник заполняет сервер жертвы поддельными пакетами исходных IP-адресов (Internet Protocol, IP) и пакетами протокола управляющих сообщений Интернета (Internet Control Message Protocol, ICMP). В результате система жертвы становится неработоспособной. Такой тип атаки получил свое название от вредоносной утилиты DDoS.Smurf, которая широко использовалась в 1990-х годах. Небольшой ICMP-пакет, генерируемый вредоносной утилитой, может нанести значительный ущерб системе жертвы, отсюда и название Smurf.

Как работает смурф-атака (Smurf Attack)?

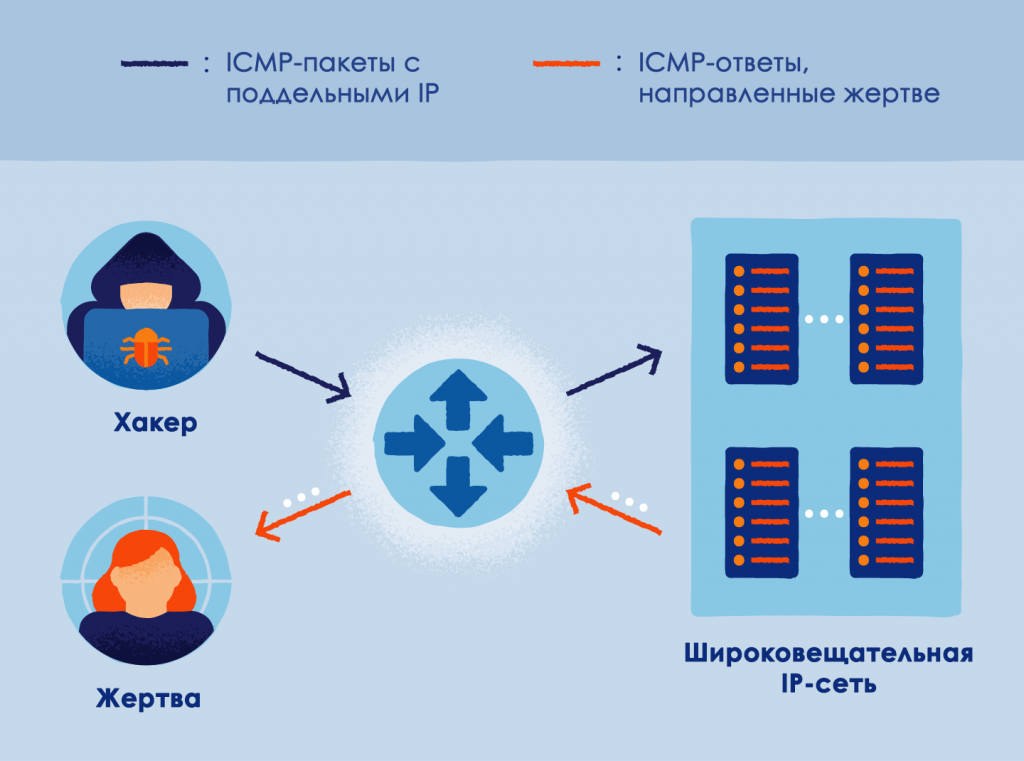

Атаки Smurf похожи на форму атак типа «отказ в обслуживании» (DoS), называемых ping-флудами, поскольку они выполняются путем заполнения компьютера жертвы эхо-запросами ICMP. Этапы смурф-атаки заключаются в следующем:

1. Злоумышленник определяет IP-адрес цели: он идентифицирует IP-адрес целевой жертвы

2. Злоумышленник создает поддельный пакет данных: Вредоносная программа Smurf используется для создания поддельного пакета данных, или эхо-запроса ICMP Echo Request, адрес источника которого установлен на реальный IP-адрес жертвы

3. Злоумышленник отправляет эхо-запросы ICMP Echo Request: отправляет эхо-запросы ICMP в сеть жертвы, заставляя все подключенные устройства в сети отвечать на ping с помощью пакетов эхо-ответа ICMP Echo Reply

4. Жертва завалена ответами ICMP: жертва получает огромный поток пакетов эхо-ответов ICMP Echo Reply, что приводит к отказу в обслуживании легального трафика

5. Сервер жертвы перегружается: при пересылке достаточно большого количества ответных пакетов ICMP Echo Reply сервер жертвы перегружается и потенциально становится неработоспособным

Усилители смурф-атаки (Smurf Attack)

Еще одним компонентом смурф-атак, который увеличивает их потенциальный ущерб, является использование усилителей Smurf. Коэффициент усиления коррелирует с количеством хостов в широковещательной IP-сети жертвы.

Например, широковещательная IP-сеть с 300 хостами выдаст 300 ответов на каждый поддельный эхо-запрос ICMP Echo Request. Это позволяет злоумышленнику с низкой пропускной способностью успешно отключить систему жертвы, даже если эта система имеет гораздо более высокую пропускную способность. Усилители Smurf могут применяться до тех пор, пока злоумышленник поддерживает соединение, а усилители передают ICMP-трафик.

Пример смурф-атаки (Smurf Attack)

Чтобы показать данный тип смурф-атаки в более простых определениях, полезно представить пример атаки Smurf в виде метафоры. Представьте мошенника (вредоносная программа DDoS.Smurf), который звонит в офис (сеть IP-вещания), выдавая себя за генерального директора компании.

В нашем примере мошенник просит менеджера компании сказать каждому сотруднику, который должен перезвонить на его звонок (эхо-запросы ICMP Echo Request) на его личный номер и сообщить об обновлении статуса своего проекта, но в реальности личный номер этого «генерального директора» (поддельный IP-адрес) принадлежит целевой жертве мошенника. В результате этого, жертва получает поток нежелательных телефонных звонков (эхо-ответы ICMP Echo Reply) от каждого сотрудника в офисе.

Типы смурф-атак (Smurf Attack)

Атаки Smurf обычно классифицируются как базовые или усовершенствованные. Единственное различие в типе атаки - это сама степень атаки.

- Базовый тип: Злоумышленник заполняет сеть конкретной жертвы пакетами эхо-запросов ICMP Echo Request.

- Усовершенствованный тип: Атака идентична базовой атаке, за исключением того, что пакеты эхо-запросов настроены таким образом, чтобы они могли отвечать дополнительным сторонним жертвам, что позволяет злоумышленнику нацеливаться на несколько жертв одновременно

В чем разница между Smurf-атакой и DDoS-атакой?

DDoS-атака направлена на то, чтобы помешать жертвам получить доступ к своей сети, наводняя ее поддельными информационными запросами. Атака Smurf – это форма DDoS-атаки, которая аналогичным образом выводит сеть жертвы из строя, но разница в том, что она делает это, используя уязвимости в IP и ICMP. Именно использование этих уязвимостей отличает смурф-атаку (Smurf Attack) от других видов атак, что, в свою очередь, увеличивает потенциальный ущерб.

В чем разница между смурф-атакой (Smurf Attack) и фрагментарной атакой (Fraggle Attack)?

Как атака Fraggle, так и атака Smurf являются формами DDoS-атаки, целью которой является наводнение системы жертвы поддельными информационными запросами. Разница заключается в том, что в то время как атака Smurf использует поддельные ICMP-пакеты, атака Fraggle использует поддельный трафик протокола пользовательских датаграмм (User Datagram Protocol, UDP) для достижения той же цели. Все остальное в этих атаках идентично.

Последствия смурф-атаки (Smurf Attack)

В то время как цель Smurf-атаки состоит в том, чтобы сделать систему жертвы бесполезной на несколько дней или даже часов, она также может стать первым шагом к более вредоносным атакам, таким как кража данных или кража личности. В любом случае, последствия смурф-атаки:

- Потеря доходов: Сервер компании, который не работает подряд в течение нескольких часов или дней, часто означает остановку бизнес-операций, что приводит к потере дохода и разочарованию клиентов.

- Кража данных: Во время атаки злоумышленники могут получить несанкционированный доступ к данным на сервере жертвы.

- Ущерб для репутации: Утечка конфиденциальных данных ваших клиентов после атаки может привести к необратимому подрыву их доверия и лояльности к вашей организации.

Методы смягчения последствий и как защитить себя

Смягчение последствий атаки Smurf сводится к обеспечению безопасности вашей сети, которая начинается с вашего маршрутизатора. Чтобы защитить себя, вам необходимо настроить, как ваши маршрутизаторы и устройства должны взаимодействовать с пакетами ICMP. Это включает в себя два важных профилактических шага:

- Отключите IP-трансляцию на всех сетевых роутерах.

- Настройте ваши сетевые устройства таким образом, чтобы они не отвечали на эхо-запросы ICMP Echo Requests.

Если ваш текущий маршрутизатор более старой модели, разумно купить новый, так как более новые модели обычно поставляются с вышеуказанными конфигурациями, уже установленными по умолчанию.

В дополнение к этим шагам покупка и установка антивируса с файерволом повышают уровень защиты вашей сети.

Как и в случае большинства кибер-атак, предотвращение часто является лучшей стратегией защиты. Хотя Smurf-атаки не являются чем-то новым, они остаются распространенной тактикой среди кибер-преступников, стремящихся использовать уязвимые сети. Чтобы еще больше защитить себя от кибер-атак во всех их формах, рассмотрите возможность установки надежного антивирусного программного обеспечения для обеспечения безопасности всех ваших устройств.