Статей:

65

Вышел новый релиз корпоративных решений ИБ Panda: контроль индикаторов атак и защита от RDP-атак

Новый релиз XII платформы Aether, помимо прочих улучшений, предоставляет администраторам доступ к инструментам сервиса Threat Hunting, включая индикаторы атак, расширенное расследование и анализ атак, их сопоставление с MITRE, а также защиту от RDP-атак.

Как настроить разрешенное ПО в Panda Adaptive Defense

Новая версия веб-консоли управления Aether позволяет настраивать разрешенное ПО для предотвращения его блокировки модулем расширенной защиты. Как это сделать?

Влияние COVID-19 на три ИТ-направления

В результате внедрения предприятиями новых цифровых технологий пандемия коронавируса повлияла на ИТ-среду в трех направлениях. Узнайте об этом подробнее.

16 аппаратных и программных платформ взломаны за считанные минуты. Соревнование или будни?

Компании должны использовать передовые решения, позволяющие им правильно классифицировать процессы и контролировать доступ к конфиденциальной информации во избежание любых проблем

Холодная кибер-война и геополитика: какое оружие может защитить конечные устройства?

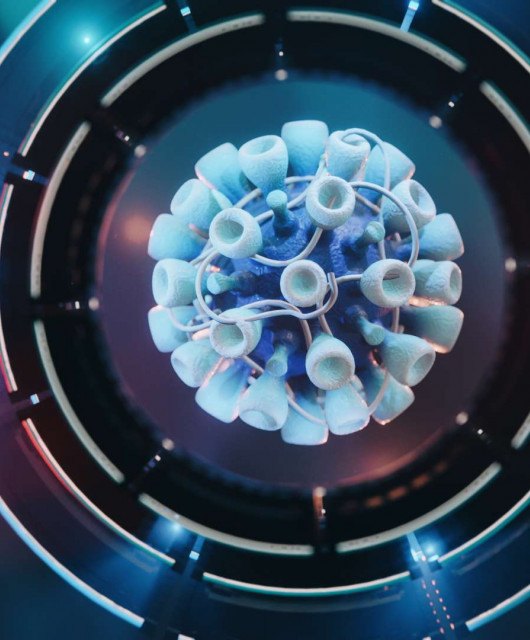

Пандемия коронавируса COVID-19 сопровождается еще одной связанной с ней угрозой – кибер-терроризмом. Узнайте больше о том, как защитить конечные устройства предприятия

Искусственный интеллект – прорывная технология в информационной безопасности

Искусственный интеллект формирует основу самых передовых интеллектуальных решений в области информационной безопасности и является ключевым элементом в работе новой модели защиты

Пять ключевых моментов для устранения брешей безопасности

Обеспечить реальную защиту предприятия с самым широким спектром передовых технологий расширенной информационной безопасности может решение Panda Adaptive Defense 360

Мониторинг и реагирование на уязвимости для снижения рисков ИБ

Эксперты Panda Security рекомендуют применение патчей безопасности как лучшую стратегию организаций для обеспечения защиты и минимизации рисков

Карлос Арнал: «Экономические последствия DNS-атаки слишком велики, чтобы игнорировать уязвимости, обеспечивающие ее выполнение»

Одной из главных проблем DNS-атак является возрастающий размер наносимого ими ущерба, а также их быстрая эволюция и разнообразие типов атак

Как вывести компанию в облако и работать удаленно и безопасно

Все большее число организаций предпочитают переносить свои данные и приложения в облако, что дает многочисленные преимущества. Но необходимо помнить про безопасность.