Статей:

315

Шпион в WhatsApp используется для ограничения свободы СМИ в Индии

Похоже, правительство Индии использует шпионскую вредоносную программу Pegasus против журналистов и защитников прав человека

Twitter сказал «Нет» политической рекламе

Джек Дорси объявил о своем решении запретить показ политической рекламы в Twitter по всему миру

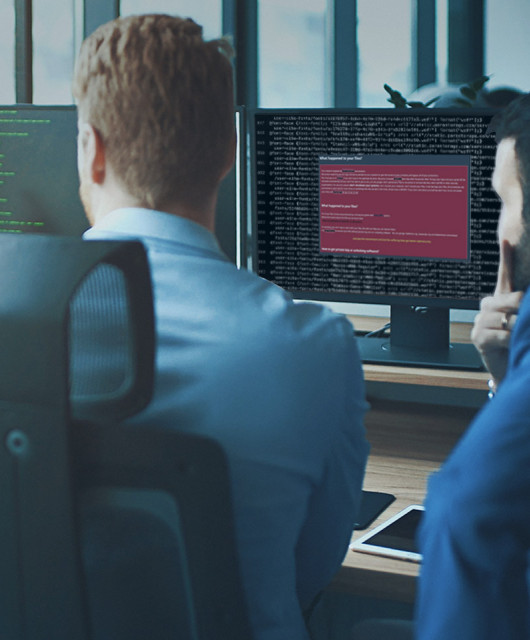

Страшилки про информационную безопасность к Хэллоуину 2019

Хэллоуин – это время для ужасных историй. Предлагаем вам три ужастика 2019 года про информационную безопасность. Узнайте также, как оставаться в безопасности в этот Хэллоуин!

Цукерберга помучили из-за Libra

Глава Facebook Марк Цукерберг вынужден был ответить перед Конгрессом США на многочисленные острые вопросы, связанные участием компании в новом амбициозном криптовалютном проекте под названием Libra

Илон Маск уничтожает смартфоны по соображениям безопасности

Илон Маск не пользуется долго одним и тем же смартфоном, регулярно меняя их и уничтожая все свои старые устройства

RobbinHood: шифровальщик, который использует свою собственную известность

Кибер-преступники, стоящие за шифровальщиком RobbinHood используют известность этой угрозы в новой вредоносной программе.

Prying-Eye: уязвимость, которая открывает дверь промышленному шпионажу

В июле исследователи в области информационной безопасности обнаружили в платформах для видео-конференций Cisco Webex и Zoom уязвимость, которую они назвали Prying-Eye.

Magecart вернулись: гостиницы на линии огня

В сентябре было обнаружено, что две сети отелей пострадали от кампании Magecart в результате атаки на их поставщика при проведении атаки на цепочку поставок

От уязвимости OpenDreamBox могут пострадать 32% компаний во всем мире

Специалисты по информационной безопасности обнаружили серьезную уязвимость в OpenDreamBox, которая предоставляет ПО для цифровых телевизоров и камер видеонаблюдения

Несколько испанских муниципалитетов пострадали от шифровальщиков

Начиная с середины сентября, ряд муниципалитетов и других государственных учреждений в Испании накрыла волна атак шифровальщиков